W dzisiejszych czasach iPhone to znacznie więcej niż tylko telefon to centrum naszego cyfrowego życia, przechowujące bankowość, komunikację, wspomnienia i wrażliwe dane. Dlatego też, jako Gabriel Błaszczyk, chcę podzielić się z Wami kompleksowym przewodnikiem, który pomoże Wam zabezpieczyć Wasze urządzenie i prywatność przed kradzieżą, nieautoryzowanym dostępem czy złośliwym oprogramowaniem. Wdrożenie tych kroków to inwestycja w Wasz spokój ducha i bezpieczeństwo Waszych danych.

Kompleksowe zabezpieczenie iPhone'a praktyczny przewodnik po ochronie danych i prywatności

- Aktywacja silnych kodów dostępu, Face ID/Touch ID oraz uwierzytelniania dwuskładnikowego dla Apple ID to absolutna podstawa, która chroni przed nieautoryzowanym dostępem do urządzenia i konta.

- Konfiguracja funkcji „Znajdź mój iPhone” i „Ochrony skradzionego urządzenia” jest kluczowa w przypadku utraty lub kradzieży, umożliwiając lokalizację, blokadę lub zdalne wymazanie danych.

- Zarządzanie uprawnieniami aplikacji i korzystanie z funkcji „Przejrzystość śledzenia przez aplikacje” pozwala odzyskać kontrolę nad tym, jakie dane zbierają aplikacje i jak są wykorzystywane.

- Włączenie „Zaawansowanej ochrony danych dla iCloud” zapewnia szyfrowanie end-to-end dla większości danych przechowywanych w chmurze, gwarantując, że tylko Wy macie do nich dostęp.

- Regularne aktualizowanie systemu iOS i ostrożność podczas przeglądania internetu to codzienne nawyki, które chronią przed najnowszymi zagrożeniami i pułapkami online.

Dlaczego ochrona iPhone'a jest teraz kluczowa?

Dla wielu z nas smartfon stał się prawdziwym cyfrowym portfelem, kluczem do tożsamości i centralnym punktem zarządzania życiem. Przechowujemy na nim dane bankowe, dostęp do mediów społecznościowych, prywatne zdjęcia, dokumenty, a nawet klucze do samochodu czy domu. Utrata lub przejęcie iPhone'a to nie tylko strata samego urządzenia, ale przede wszystkim potencjalny dostęp do naszej bankowości mobilnej, poufnej korespondencji, danych osobowych i wielu innych wrażliwych informacji. Właśnie dlatego, jako Gabriel Błaszczyk, zawsze podkreślam, że zabezpieczenie telefonu to dziś priorytet.

Najczęstsze zagrożenia, z jakimi stykają się użytkownicy iPhone'ów, to przede wszystkim phishing. Oszuści podszywają się pod zaufane instytucje (banki, operatorów, serwisy streamingowe), wysyłając fałszywe wiadomości e-mail lub SMS-y z prośbą o podanie danych logowania. Kliknięcie w taki link i wprowadzenie danych na fałszywej stronie może skończyć się przejęciem konta Apple ID, bankowego, a nawet całej tożsamości. Niestety, wciąż aktualnym zagrożeniem jest również kradzież fizyczna. Złodzieje często celują w telefony, licząc na łatwy dostęp do danych lub szybką odsprzedaż. Dlatego tak ważne jest, aby być przygotowanym na oba scenariusze.

Fundamenty bezpieczeństwa: niezbędne pierwsze kroki

Pierwszą i najważniejszą linią obrony Waszego iPhone'a jest silny kod dostępu do ekranu blokady. Wiele osób nadal używa prostych, 4-cyfrowych PIN-ów, które są niezwykle łatwe do złamania, zwłaszcza jeśli są to daty urodzenia czy sekwencje takie jak "1234". Z mojego doświadczenia wynika, że najbezpieczniejszym rozwiązaniem jest alfanumeryczny kod dostępu, składający się z co najmniej sześciu znaków, zawierający litery (małe i duże), cyfry oraz symbole. Aby go ustawić, przejdźcie do „Ustawień” > „Face ID i kod” (lub „Touch ID i kod”), a następnie wybierzcie „Zmień kod” i opcję „Opcje kodu”, gdzie możecie wybrać „Własny kod alfanumeryczny”. To mała zmiana, która znacząco zwiększa bezpieczeństwo.

Poza kodem dostępu, Face ID (rozpoznawanie twarzy) i Touch ID (czytnik linii papilarnych) to niezwykle skuteczne i wygodne metody biometrycznej autoryzacji. Pozwalają one na szybkie odblokowanie urządzenia, autoryzację płatności Apple Pay oraz dostęp do chronionych aplikacji, bez konieczności każdorazowego wpisywania kodu. Ich rola w zabezpieczaniu iPhone'a jest nie do przecenienia biometria jest znacznie trudniejsza do podrobienia niż prosty PIN i stanowi dodatkową barierę dla niepowołanych osób.

Uwierzytelnianie dwuskładnikowe (2FA) dla konta Apple ID to absolutny must-have, który gorąco polecam wszystkim moim klientom. Działa ono na zasadzie dodania drugiej warstwy weryfikacji oprócz hasła, do zalogowania się na nowe urządzenie lub w przeglądarce, wymagany jest również kod weryfikacyjny wysyłany na zaufane urządzenie lub numer telefonu. To drastycznie zmniejsza ryzyko przejęcia Waszego konta, nawet jeśli ktoś pozna Wasze hasło. Włączenie 2FA jest proste:

- Przejdźcie do „Ustawień” na swoim iPhonie.

- Stuknijcie w swoje imię i nazwisko na górze ekranu.

- Wybierzcie „Hasło i ochrona”.

- Stuknijcie w „Włącz uwierzytelnianie dwuskładnikowe” i postępujcie zgodnie z instrukcjami.

Zabezpiecz iPhone'a przed kradzieżą: działaj, zanim będzie za późno

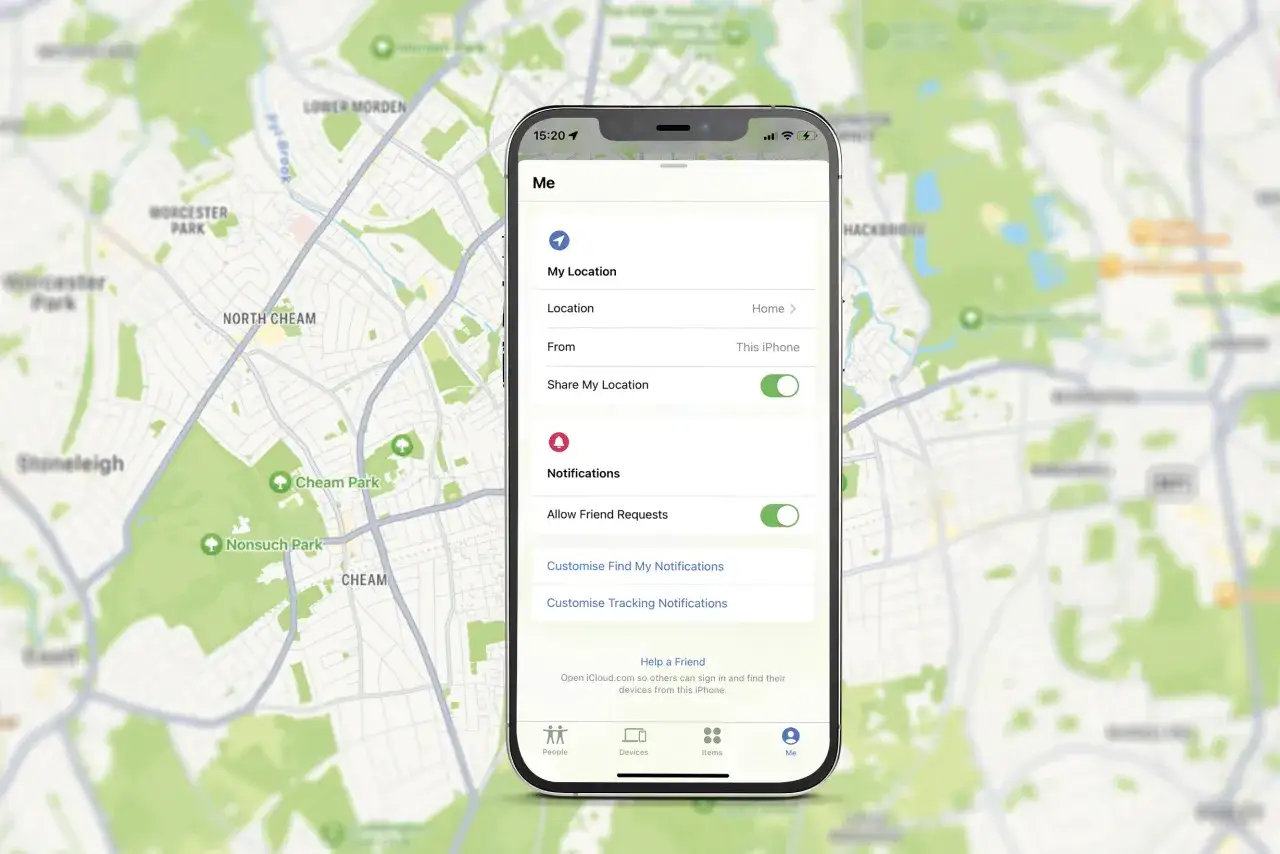

Funkcja „Znajdź mój iPhone” to Wasz najlepszy przyjaciel w przypadku zgubienia lub kradzieży urządzenia. Pozwala ona zlokalizować telefon na mapie, nawet jeśli jest offline, dzięki sieci Znajdź. Możecie również aktywować tryb Utracony, który blokuje urządzenie, wyświetla na ekranie wiadomość z numerem kontaktowym oraz uniemożliwia dostęp do danych. W ostateczności, jeśli macie pewność, że telefonu nie odzyskacie, możecie zdalnie wymazać wszystkie dane, chroniąc swoją prywatność. Upewnijcie się, że macie ją skonfigurowaną:

- Lokalizacja: Zobaczcie, gdzie znajduje się Wasz iPhone na mapie.

- Tryb Utracony: Zablokujcie urządzenie hasłem i wyświetlcie wiadomość z numerem kontaktowym.

- Odtwórz dźwięk: Pomocne, gdy telefon jest w pobliżu, ale nie możecie go znaleźć.

- Wymaż iPhone'a: Zdalnie usuńcie wszystkie dane, aby chronić swoją prywatność.

Blokada aktywacji to kolejna genialna funkcja, która działa automatycznie po włączeniu „Znajdź mój iPhone”. Jej zadaniem jest uniemożliwienie ponownego użycia skradzionego telefonu przez inną osobę bez podania Waszego Apple ID i hasła. Nawet jeśli złodziej wymaże dane z urządzenia, Blokada aktywacji sprawi, że będzie ono bezużyteczne. To potężny środek odstraszający, który znacznie zmniejsza atrakcyjność kradzieży iPhone'a.

Jedną z nowszych i bardzo ważnych funkcji jest „Ochrona skradzionego urządzenia” (Stolen Device Protection), którą Apple wprowadziło w iOS 17.3. Aktywuje się ona automatycznie, gdy Wasz iPhone znajduje się z dala od znanych lokalizacji, takich jak dom czy praca. W takich sytuacjach, aby wykonać wrażliwe operacje, takie jak zmiana hasła Apple ID, dostęp do zapisanych haseł czy wyłączenie „Znajdź mój iPhone”, wymagane jest uwierzytelnienie biometryczne (Face ID lub Touch ID), bez możliwości użycia kodu dostępu. Dodatkowo, dla najbardziej wrażliwych działań, takich jak zmiana hasła Apple ID, wprowadzany jest godzinny czas oczekiwania. To ogromna bariera dla złodziei, którzy często obserwują, jak wpisujecie kod dostępu, a następnie kradną telefon. Aby aktywować tę funkcję:

- Przejdźcie do „Ustawień”.

- Stuknijcie w „Face ID i kod” (lub „Touch ID i kod”) i wprowadźcie swój kod dostępu.

- Przewińcie w dół i w sekcji „Ochrona skradzionego urządzenia” stuknijcie w „Włącz ochronę”.

Odzyskaj kontrolę nad prywatnością: zarządzanie danymi na iPhone'ie

Zarządzanie uprawnieniami aplikacji to klucz do ochrony Waszej prywatności. Wiele aplikacji prosi o dostęp do Waszych danych lub funkcji urządzenia, które nie zawsze są im potrzebne do prawidłowego działania. Jako Gabriel Błaszczyk zawsze radzę regularnie przeglądać te ustawienia i udzielać dostępu tylko tym aplikacjom, które go faktycznie wymagają. Możecie to zrobić w „Ustawieniach” > „Prywatność i ochrona”. Tam znajdziecie listę różnych typów danych i funkcji, do których aplikacje mogą prosić o dostęp:- Usługi lokalizacji: Gdzie się znajdujecie.

- Kontakty: Lista Waszych znajomych.

- Zdjęcia: Wasza galeria zdjęć.

- Mikrofon: Nagrywanie dźwięku.

- Kamera: Robienie zdjęć i nagrywanie wideo.

- Kalendarz, Przypomnienia, Zdrowie: Dane osobiste.

„Przejrzystość śledzenia przez aplikacje” (App Tracking Transparency) to funkcja, którą Apple wprowadziło, aby dać Wam kontrolę nad tym, czy aplikacje mogą śledzić Waszą aktywność w innych aplikacjach i witrynach. Domyślnie, każda aplikacja musi teraz uzyskać Waszą wyraźną zgodę, zanim zacznie śledzić Was w celach reklamowych. To rewolucyjna zmiana w ochronie prywatności, która znacząco ogranicza możliwość profilowania użytkowników przez firmy trzecie. Zawsze odrzucajcie prośby o śledzenie, jeśli nie chcecie, aby Wasza aktywność była monitorowana.

Raport prywatności to kolejna użyteczna funkcja, która pozwala Wam zobaczyć, co aplikacje robią z Waszymi danymi. Znajdziecie go w „Ustawieniach” > „Prywatność i ochrona” > „Raport prywatności aplikacji”. Pokazuje on, które aplikacje miały dostęp do Waszych danych (np. lokalizacji, mikrofonu, kamery) i kiedy, a także z jakimi domenami internetowymi się łączyły. To doskonałe narzędzie do audytu i upewnienia się, że żadna aplikacja nie robi niczego bez Waszej wiedzy.

Dane w chmurze pod ochroną: zabezpiecz swoje backupy i zdjęcia

Wiele osób korzysta z iCloud do przechowywania kopii zapasowych i zdjęć, co jest wygodne, ale warto zrozumieć różnice w szyfrowaniu. Standardowe szyfrowanie iCloud oznacza, że dane są szyfrowane podczas przesyłania i przechowywania na serwerach Apple, ale Apple posiada klucze deszyfrujące. Oznacza to, że w teorii, na podstawie nakazu sądowego, Apple mogłoby uzyskać dostęp do Waszych danych. Szyfrowanie end-to-end, z drugiej strony, gwarantuje, że klucze szyfrujące znajdują się wyłącznie na Waszych urządzeniach, a nawet Apple nie ma do nich dostępu. To kluczowa różnica dla pełnej prywatności.

Dlatego też, jako Gabriel Błaszczyk, gorąco rekomenduję włączenie „Zaawansowanej ochrony danych dla iCloud”. Ta funkcja rozszerza szyfrowanie end-to-end na większość usług iCloud, w tym kopie zapasowe urządzenia, zdjęcia, notatki, przypomnienia, wiadomości w iCloud i wiele innych. Oznacza to, że Wasze dane są chronione w taki sposób, że tylko Wy macie do nich dostęp, a Apple nie może ich odczytać ani udostępnić. To naprawdę najwyższy poziom bezpieczeństwa danych w chmurze. Aby ją aktywować:

- Upewnijcie się, że wszystkie Wasze urządzenia Apple są zaktualizowane do najnowszej wersji iOS, iPadOS, macOS lub watchOS.

- Przejdźcie do „Ustawień” na swoim iPhonie.

- Stuknijcie w swoje imię i nazwisko na górze ekranu.

- Wybierzcie „iCloud” > „Zaawansowana ochrona danych”.

- Stuknijcie w „Włącz zaawansowaną ochronę danych” i postępujcie zgodnie z instrukcjami, tworząc klucz odzyskiwania lub kontakt odzyskiwania.

Bezpieczne przeglądanie internetu: unikaj cyfrowych pułapek

Internet to wspaniałe narzędzie, ale niestety pełne pułapek, zwłaszcza w postaci phishingu i fałszywych stron internetowych. Oszuści tworzą strony, które wyglądają identycznie jak te prawdziwe (np. banku, sklepu), aby wyłudzić Wasze dane logowania. Zawsze sprawdzajcie adres URL w przeglądarce czy na pewno zaczyna się od „https://” i czy nazwa domeny jest poprawna. Safari ma wbudowane ostrzeżenia o fałszywych witrynach, ale nie zawsze są one wystarczające. Oto kilka wskazówek, jak rozpoznać oszustwo:

- Sprawdź adres URL: Czy jest dokładnie taki sam jak oficjalna strona?

- Szukaj błędów: Literówki w tekście lub adresie to czerwona flaga.

- Nie ufaj nagłym prośbom: Banki nigdy nie proszą o podanie pełnych danych logowania przez e-mail.

- Zwróć uwagę na certyfikat SSL: Ikona kłódki w pasku adresu oznacza bezpieczne połączenie, ale nie gwarantuje wiarygodności strony.

Funkcja „Ukrywaj mój adres e-mail”, dostępna w ramach subskrypcji iCloud+, to świetne narzędzie do ochrony przed spamem i wyciekami danych. Pozwala ona tworzyć losowe, unikalne aliasy e-mail, których możecie używać podczas rejestracji w nowych serwisach lub robienia zakupów online. Wszystkie wiadomości wysłane na te aliasy są przekazywane na Wasz prawdziwy adres e-mail, ale nadawca nigdy nie poznaje Waszego prawdziwego adresu. To skuteczny sposób na zachowanie anonimowości i uniknięcie niechcianych wiadomości.

Publiczne sieci Wi-Fi, dostępne w kawiarniach czy na lotniskach, są wygodne, ale niestety często niezabezpieczone. Oznacza to, że inni użytkownicy w tej samej sieci mogą potencjalnie przechwycić Wasze dane. Jako Gabriel Błaszczyk zawsze odradzam wykonywanie wrażliwych transakcji (np. bankowych) przez publiczne Wi-Fi bez dodatkowej ochrony. Oto kilka wskazówek:

- Używajcie VPN: Wirtualna sieć prywatna szyfruje Wasz ruch internetowy, chroniąc go przed podsłuchem.

- Unikajcie wrażliwych transakcji: Jeśli to możliwe, poczekajcie z bankowością czy zakupami online do momentu, gdy będziecie w zaufanej sieci.

- Wyłączcie automatyczne łączenie: Zapobiegnie to przypadkowemu połączeniu z niezabezpieczonymi sieciami.

- Używajcie danych komórkowych: Jeśli macie taką możliwość, to bezpieczniejsza alternatywa dla publicznego Wi-Fi.

Tryb blokady: ekstremalna ochrona dla wybranych

„Tryb blokady” (Lockdown Mode) to funkcja wprowadzona przez Apple z myślą o bardzo specyficznej grupie użytkowników osobach, które są narażone na zaawansowane cyberataki sponsorowane przez państwa, takie jak dziennikarze, aktywiści czy politycy. Jego celem jest maksymalne ograniczenie powierzchni ataku poprzez wyłączenie lub znaczne ograniczenie niektórych funkcji systemu iOS, które mogłyby być wykorzystane do infiltracji urządzenia.

Włączenie Trybu blokady znacząco ogranicza funkcjonalność iPhone'a, co jest ceną za ekstremalne bezpieczeństwo. Oto niektóre z ograniczonych funkcji:

- Większość typów załączników wiadomości innych niż obrazy jest blokowana.

- Niektóre złożone technologie internetowe, takie jak kompilacja JavaScript JIT, są domyślnie wyłączone, chyba że użytkownik wykluczy zaufaną witrynę.

- Połączenia FaceTime i zaproszenia do usług Apple od nieznanych numerów są blokowane.

- Albumy udostępniane w Zdjęciach są usuwane, a nowe zaproszenia do albumów udostępnianych są blokowane.

- Połączenia przewodowe z komputerem lub akcesoriami są blokowane, gdy iPhone jest zablokowany.

- Profile konfiguracji, takie jak te używane w zarządzaniu urządzeniami mobilnymi (MDM), nie mogą być instalowane, a urządzenie nie może zapisać się do MDM.

Tryb blokady nie jest przeznaczony dla przeciętnego użytkownika i może znacząco utrudnić codzienne korzystanie z telefonu. Jeśli nie jesteście osobą publiczną lub nie macie uzasadnionych obaw o bycie celem zaawansowanych ataków, prawdopodobnie nie potrzebujecie tej funkcji. Dla większości użytkowników standardowe zabezpieczenia iOS są w zupełności wystarczające.

Dobre nawyki: Twoja codzienna rutyna bezpieczeństwa iPhone'a

Regularne i terminowe aktualizacje systemu iOS to absolutna podstawa bezpieczeństwa. Apple nieustannie pracuje nad poprawkami luk w zabezpieczeniach i wydaje aktualizacje, które chronią przed nowo odkrytymi zagrożeniami. Ignorowanie aktualizacji to jak zostawianie otwartych drzwi dla cyberprzestępców. Zawsze instalujcie najnowsze wersje iOS, gdy tylko są dostępne, najlepiej automatycznie, aby mieć pewność, że Wasze urządzenie jest chronione przed najnowszymi atakami.

Jako Gabriel Błaszczyk zawsze doradzam moim klientom, aby regularnie przeprowadzali własny "audyt bezpieczeństwa" swojego iPhone'a. Raz na kilka miesięcy poświęćcie chwilę na przeglądanie ustawień bezpieczeństwa i prywatności. Sprawdźcie, które aplikacje mają dostęp do Waszych danych, czy „Znajdź mój iPhone” jest włączony, czy macie aktywne uwierzytelnianie dwuskładnikowe i czy Wasz kod dostępu jest wystarczająco silny. To proste nawyki, które pomogą Wam utrzymać kontrolę nad bezpieczeństwem.

Ostatnia, ale nie mniej ważna wskazówka, dotyczy instalacji aplikacji. App Store jest stosunkowo bezpiecznym miejscem, ale zawsze warto zachować ostrożność. Przed zainstalowaniem nowej aplikacji, zwłaszcza jeśli wydaje się podejrzana lub prosi o wiele uprawnień, poświęćcie chwilę na weryfikację jej wiarygodności:

- Sprawdźcie recenzje i oceny: Czy są pozytywne i pochodzą od prawdziwych użytkowników?

- Informacje o deweloperze: Czy to znana firma, czy anonimowy podmiot?

- Wymagane uprawnienia: Czy aplikacja prosi o dostęp do danych, które są jej faktycznie potrzebne do działania?

- Opis aplikacji: Czy jest profesjonalny i nie zawiera błędów?